Verschlüsselungsverbote machen unser Leben unsicher, schränken die Freiheit ein – und sind nutzlos

Regierungen, Geheimdienste und Ermittlungsbehörden weltweit fordern immer wieder ein Ende von wirksam verschlüsselter Kommunikation – auch in der EU. Das wäre zugleich das Ende von Privatsphäre, freiem Journalismus, politischer Arbeit, vertraulicher Kommunikation und persönlicher Freiheit.

Inhalt

1. Eine freie Gesellschaft braucht Verschlüsselung

Infobox: Was ist Kryptographie?

2. Geheimdienste, EU und USA für Verschlüsselungsverbote

2.1 Verschlüsselung – Hauptinstrument von Terroristen und Terroristinnen?

2.2 Hintertüren, Vorratsdatenspeicherung und Co.

Infobox: Vertraulich kommunizieren

3. Warum Verschlüsselungsverbote nicht funktionieren

3.1 Verbot von Verschlüsselung

3.2 Schlüsselhinterlegung

3.3 Hintertüren

3.4 Schlüsselherausgabe

Infobox: Krypto-Gesetze weltweit

4. Kryptoverbote sind ein Problem für die Zivilgesellschaft, nicht für Terroristen und Terroristinnen

5. Weiterführende Links

1. Eine freie Gesellschaft braucht Verschlüsselung

Journalist.innen, Anwält.innen, Ärzt.innen, Gewerkschaftler.innen, Künstler.innen, Unternehmer.innen, Verbraucherschützer.innen und Arbeitnehmer.innen können nur dann ihre gesellschaftlichen Aufgaben erfüllen, wenn sie unbeschattet arbeiten können. Auch die Beteiligung der Bevölkerung an der Politik funktioniert nur dann, wenn Menschen miteinander kommunizieren und ihre Meinung privat und öffentlich äußern können, ohne überwacht zu werden. Denn: Wer überwacht wird, ändert sein/ihr Verhalten und meidet bestimmte Orte, Treffen oder Themen. Wenn vertrauliche Kommunikaton verboten ist oder umgangen wird, wird aus Selbstbestimmung bald Selbstzensur. Überwachung schränkt also das Recht auf Privatsphäre sowie die Meinungs- und Versammlungsfreiheit ein. Darum fördert Digitalcourage vertrauliche Kommunikation, indem wir über Möglichkeiten der digitalen Selbstverteidigung informieren.

Verschlüsselung schützt sensible Informationen von Personen. Wenn private Daten über Aufenthaltsorte, Kontakte, Vermögen, politisches Engagement, religiöse Zugehörigkeit oder sexuelle Orientierung in die falschen Hände geraten, ist das eine große Gefahr für die Freiheit oder sogar das Leben von Personen. Aus diesen Gründen hat zum Beispiel das niederländische Parlament im Dezember 2015 eine finanzielle Förderung von Verschlüsselung beschlossen und sich gegen „Krypto-Hintertüren“ ausgesprochen. Deutschland und die Europäische Union brauchen eine langfristige und umfassende Förderung von Verschlüsselungstechnologien.

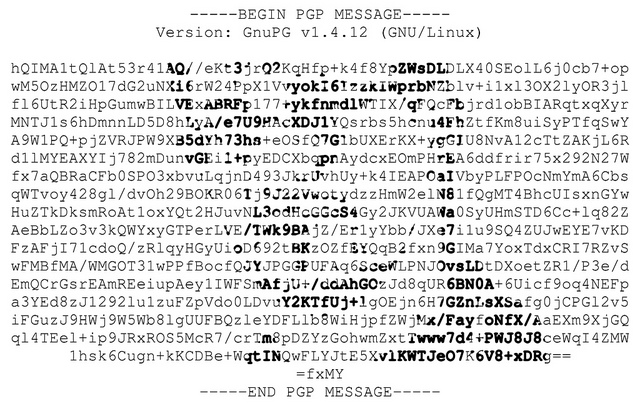

Was ist Kryptographie?

Kryptographie bedeutet zwar „geheim“-Schrift, wir verraten Ihnen aber trotzdem in Kurzform, wie Kryptographie funktioniert. Im Grunde ist Kryptographie Mathematik, die verhindert, dass Informationen online abgefangen und missbraucht werden. Ein Computer formt Mitteilungen zu scheinbar sinnfreien Zeichenfolgen um, die nur von den Empfänger.innen entziffert werden können, denn nur diese besitzen den Schlüssel, der für die Dechiffrierung notwendig ist. Daten können für die Speicherung auf Geräten verschlüsselt werden oder während einer Datenübertragung. Von entscheidender Bedeutung ist, dass die Verschlüsselung ganz am Anfang der Kommunikation beginnt und erst ganz am Ende rückgängig gemacht wird (Ende-zu-Ende-Verschlüsselung).

Hundertprozentige Sicherheit bietet keine Methode. Theoretisch kann jede Verschlüsselung gebrochen werden. Bei historischen Formen der Kryptographie wurde jeder einzelne Buchstabe mit einer unveränderlichen Ersetzungstabelle oder noch einfacher mittels konstanter Verschiebung durch einen anderen ersetzt, aber solche Codes lassen sich sehr schnell knacken. Die technische Entwicklung über die Jahrtausende führte zu immer komplexeren Formen der Verschlüsselung.

Bei modernen Verfahren ist die verwendete Rechenregel allseits bekannt, ohne dass die Verschlüsselung dadurch unsicher würde – im Gegenteil, je gründlicher das mathematische Verfahren durch die Wissenschaft geprüft werden kann, desto mehr wächst das Vertrauen in dessen Sicherheit. Bei jeder Verschlüsselung geht zusätzlich zu den Daten und der Rechenregel noch ein weiterer Wert in die Berechnung der verschlüsselten Daten ein, der sogenannte Schlüssel. (In den oben genannten Fällen ist die Ersetzungstabelle bzw. die Verschiebung als Schlüssel anzusehen.) Ein Verschlüsselungsverfahren ist dann sicher, wenn es keine wesentlich bessere Methode zum „Knacken“ gibt als das Ausprobieren aller Schlüssel (sogenannte „Brute force“-Methode) und wenn die Anzahl der möglichen Schlüssel äußerst groß ist. Im modernen Verfahren AES 256 gibt es z.B. 2256 Schlüssel, das ist eine 77-stellige Zahl. Eine Abschätzung für die zum „Brute force“-Knacken von AES 256 benötigte Zahl von Jahren führt zu einer etwa 50-stelligen Zahl. Dies wäre also selbst dann undurchführbar, wenn alle Computer der Welt gemeinsam an dieser Aufgabe arbeiten würden. Die Entschlüsselung von Kryptographie ist weitaus schwieriger als die Suche nach einer Nadel im Heuhafen.

Frei verfügbare Software mit starker Kryptographie wurde erstmals 1991 ins Internet gestellt. Der amerikanische Informatiker Phil Zimmermann wollte mit Pretty Good Privacy (PGP), einem Softwarepaket zur E-Mail-Verschlüsselung, allen Menschen verschlüsselte Kommunikation im Netz ermöglichen. Die Verbreitung seiner Arbeit wurde aber sofort durch US-Kryptobeschränkungen behindert: Starke Verschlüsselung wurde nach den damaligen Regeln über Kriegsgüter als „Dual Use“-Technologie behandelt und Zimmermann wurde deshalb vorgeworfen, Exportbestimmungen verletzt zu haben. Ein Untersuchungsverfahren wurde eingeleitet, aber nach drei Jahren ohne Angabe von Gründen wieder fallen gelassen. PGP wurde zum weltweiten Erfolg, Verschlüsselung vielen Internetnutzer.innen zugänglich.

2. Geheimdienste, EU und USA für Verschlüsselungsverbote

Die Enthüllungen von Edward Snowden haben jedoch aufgezeigt, dass Regierungen und Geheimdienste die „Crypto Wars“ nie verloren geben wollten. Dies wurde besonders deutlich, als mehrere Anbieter von digitaler Kommunikation, angestoßen von weitreichender Empörung über das ungeheure Ausmaß der Massenüberwachung durch die „Five Eyes“-Staaten, ihre Verschlüsselung stärkten. Seitdem und besonders seit den Anschlägen von Paris wird in der EU (besonders in Großbritannien) und den USA erneut ein Ende von wirksam verschlüsselter Kommunikation gefordert.

Das Argument: Verschlüsselung ermöglicht Terrorismus. US-Präsidentschaftskandidatin Hillary Clinton hat beispielsweise im Dezember 2015 in den US-Medien Verschlüsselung als „Terroristen-Tool, das bei den Paris-Anschlägen eingesetzt wurde“ bezeichnet. Auch der britische Premierminister David Cameron fordert, dass der Staat stets die Möglichkeit haben sollte, Kommunikation abzufangen – und das mindestens schon seit Sommer 2014, als er (damals noch in einer Koalition mit den Liberalen regierend) die vom Europäischen Gerichtshof gekippte Rechtsgrundlage zur Vorratsdatenspeicherung durch ein britisches Eilgesetz wiederherstellte. Obwohl die Vorratsdatenspeicherung zunächst nur „Metadaten“ betrifft, stellte er seine Zielrichtung, das Abhören von Inhalten, im Parlament klar.

2.1 Verschlüsselung – Hauptinstrument von Terroristen und Terroristinnen?

In einer Antwort auf eine kleine Anfrage von DIE LINKE im deutschen Bundestag (PDF) von Dezember 2015 wird Europol-Direktor Rob Wainwright zitiert: „Verschlüsselung sei demnach‚ eines der Hauptinstrumente von Terroristen und Kriminellen“, weiter erklärt Europol: „Demnach müssten vor allem die „Hindernisse von Anonymisierung und Verschlüsselung" überwunden werden.“ Das ist klar der falsche Weg, gegen Terror vorzugehen, denn die Einschränkung von Verschlüsselung ist nutzlos und eine Gefahr für die Zivilgesellschaft. Zudem ist die Behauptung falsch, denn die französischen Attentäter von Paris nutzten zur Kommunikation unverschlüsselte SMS. Inzwischen soll ISIS eine eigene App namens "Alrawi" entwickelt haben, die zur Verschlüsselung der Kommunikation genutzt werden soll.

2.2 Hintertüren, Vorratsdatenspeicherung und Co.

In Deutschland will das Bundeskriminalamt gegen Anonymisierung und Verschlüsselung im Internet vorgehen.

Auf EU-Ebene fordert der EU-Anti-Terror-Koordinator Gilles de Kerchove Hintertüren, also absichtlich eingebaute Sicherheitslücken, für verschlüsselte Kommunikation. Die EU setzt das Thema auf die Tagesordnung und diskutiert mögliche Maßnahmen gegen den Mangel an Informationen und fehlende Lokalisierbarkeit sowie zur Zusammenarbeit staatlicher Dienste mit privaten Kommunikationsanbietern, den Nutzen von elektronischen Beweisen sowie den Missbrauch von Verschlüsselung und Anonymisierung. Die Kommission berät in diesem Zusammenhang über die Überwachung von Kommunikation in Form der Vorratsdatenspeicherung (Bericht S. 34 (PDF)).

Auch in den USA wird die Forderung nach einer Art „Zauberschlüssel” laut, der jede kryptographische Zeichenfolge aufschlüsseln kann. Eine Forderung, die deutlich macht, dass sich nur wenige Politiker.innen überhaupt mit Kryptographie auseinandersetzen. Denn ein Kryptoverbot wäre nur möglich, wenn gleichzeitig die Freiheit und Sicherheit aller Krypto-Nutzer.innen eingeschränkt wird. Und das ist unverhältnismäßig und nicht mit den Grundrechten zu vereinbaren. Dieser Eingriff wirkt um so schwerer, wenn die mit einer Hintertür versehene Software nicht mal von Terroristen und Terroristinnen genutzt wird, da diese inzwischen eigene Software entwickeln und sich somit der staatlichen Kontrolle entziehen.

Vertraulich kommunizieren

Auch für Ihre Freiheitsrechte ist vertrauliche Kommunikation grundlegend, denn auch Ihre Daten können im Internet gestohlen werden. Doch es gibt eine gute Nachricht: Der erste Schritt zum sicheren Surfen ist ein leichter – und Sie gehen ihn schon jetzt manchmal, wenn auch vielleicht unbewusst. Die Rede ist von HTTPS. HTTPS ist die verschlüsselte Variante von HTTP, dem Internetprotokoll, über das sich Websites aufbauen und Daten im Internet übertragen werden. Mit HTTPS werden die Daten zwischen Website und Nutzer.innen im Browser verschlüsselt übertragen. Auch die Identität der Gegenseite wird geprüft. Dadurch wird verhindert, dass Unbefugte die Daten im Klartext mitlesen oder gar manipulieren. Wollen Sie die Verbindung zu Websites automatisch verschlüsselt herstellen, können Sie sich HTTPS Everywhere als kostenloses Add-On für Ihren Browser installieren.

3. Warum Verschlüsselungsverbote nicht funktionieren

Schon 1996 gab es Diskussionen über ein Kryptoverbot, und schon damals hagelte es Kritik an diesem Vorhaben. Die Argumente beider Seiten sind in etwa gleich geblieben – Grund zur Hoffnung, dass sich die Argumente der Regulierungsgegner erneut durchsetzen werden, denn auf rationaler Ebene sind sie die überzeugenden.

Wir stellen vor, welche Pläne zum Verbot von Kryptographie bereits diskutiert werden und welchen Haken sie haben.

3.1 Verbot von Verschlüsselung

Es ist theoretisch möglich, Verschlüsselung zu verbieten. ABER: Kriminelle halten sich nicht an Verbote. Nur weil eine Software oder Hardware gesetzlich verboten ist, heißt das nicht, dass sie nicht weiter genutzt wird. Aktuell existiert genügend freie Verschlüsselungs-Software, um weiterhin allen Leuten - ob nun kriminell oder rechtschaffen – Zugang zu Kryptographie zu ermöglichen. Abgeschafft werden kann diese freie Software nicht, denn weltweit bildet sie die Grundlage für kommerzielle und staatliche IT-Infrastrukturen. Noch grotesker ist die Idee, Kryptographie generell zu verbieten. Da theoretisch gesehen jede Datei verschlüsselte Informationen enthalten kann – vom Text bis zum niedlichen Tierfoto –, wäre es zwar möglich, ein Gesetz gegen Verschlüsselung einzuführen, eine technische Unterbindung ist aber nicht umsetzbar. Jede Datei könnte weiterhin verschlüsselte Informationen enthalten. Aus diesem Grund müsste prinzipiell jede Person, die einen Computer benutzt, als verdächtig gelten, (gefährliche) Informationen in verschlüsselter Form zu verbreiten. Ein Kryptoverbot würde also nur gesetzestreue Menschen treffen und damit benachteiligen.

3.2 Schlüsselhinterlegung

Es ist theoretisch möglich, Anwender.innen von Verschlüsselung dazu zu zwingen, die verwendeten Schlüssel bei Behörden zu hinterlegen. ABER: Schlüsselhinterlegung ist in der Praxis kaum zu realisieren. Der zeitliche Aufwand für die Bürger.innen und der bürokratische und finanzielle für die Behörden wären enorm. Auch aufgrund von Sicherheitsbedenken ist die Speicherung von Schlüsseln bei Behörden zu hinterfragen, hat doch der Bundestags-Hack im letzten Jahr gezeigt, dass auch scheinbar sichere Netzwerke große Sicherheitslücken hatten – und immer noch haben. Die deutsche Regierung ist mit ihren Sicherheitslücken übrigens kein Einzelfall, wie das Beispiel Großbritannien zeigt. Doch nicht nur der Diebstahl bereitet Probleme: Sollte einmal ein Schlüssel verloren gehen, kann bis zum Erhalt des neuen Schlüssels überhaupt nicht verschlüsselt und bereits Verschlüsseltes nicht entschlüsselt werden. In Hinblick auf die Ziele der Schlüsselhinterlegung ist jedoch vor allem eines problematisch: Es kann niemals durchgesetzt werden, dass nur behördlich hinterlegte Schlüssel für die Kommunikation genutzt werden. Das würde voraussetzen, dass jederzeit bekannt ist, welche Person hinter der betrachteten IP-Adresse steckt. Bei öffentlichen oder gemeinsam genutzten Computern ist das nicht möglich. Und wie schon bei der ersten Unmöglichkeit des Kryptoverbots können auch hier noch alle Leute freie Kryptosoftware nutzen, ohne einen Schlüssel bei den Behörden zu hinterlegen. Auch an diese Regel würden Kriminelle sich also sicher nicht halten. Eingeschränkt würden hingegen die Menschen, die rechtlich konform verschlüsseln wollen.

3.3 Hintertüren

Softwarehersteller könnten gezwungen werden, „Hintertüren“, also absichtliche Lücken, in ihre Software einzubauen, sodass Behörden Zugriff auf die Inhalte haben. Ein solches Vorhaben verfolgt aktuell der US-Bundesstaat New York. ABER: „Hintertüren“ können von Autor.innen, aber auch von Unbefugten in eine Software eingebaut werden. Durch sie kann auf die Funktionen des Programms zugegriffen werden, ohne die eigentliche Zugriffssicherung passieren zu müssen. Gibt es solch eine absichtliche Lücke im System, können durch diese nicht nur (potentielle) Kriminelle, sondern auch alle anderen Nutzer.innen überwacht werden. Außerdem kann unmöglich sichergestellt werden, dass nur staatliche Institutionen die Backdoors nutzen: Ist die Tür erst einmal eingebaut, können auch Unbefugte wie Kriminelle oder Geheimdienste die Lücke im System ausfindig machen und unkontrolliert ausnutzen. Vor dieser Gefahr warnen nicht nur Datenschutz-Organisationen, sondern auch Unternehmenssprecher wie Apple-Chef Tim Cook, der sich öffentlich gegen die Forderung des FBI wehrte, das Smartphone eines toten Attentäters zu entsperren oder Backdoors in Smartphones einzubauen. Zwar mag der Sicherheitskurs von Apple nur Marketing sein – ein gutes Zeichen ist er dennoch.

3.4 Schlüsselherausgabe

Wer verschlüsselt, kann in bestimmten Situationen und Ländern – zum Beispiel für forensische Ermittlungen – gezwungen werden, die eigenen Schlüssel herauszugeben (Key disclosure law). In Deutschland gilt der Grundsatz, dass sowohl Zeugen als auch Beschuldigte die Aussage verweigern können, wenn sie Gefahr laufen, sich selbst zu belasten. Dieser Grundsatz gilt noch auch für die Herausgabe von Passwörtern. ABER: Auch unschuldige Menschen können verdächtigt werden, ein Verbrechen begangen zu haben. Wenn sie zur Schlüsselherausgabe gezwungen werden, müssen sie grundlos intime Daten von sich preisgeben. Das umfasst auch Daten, die mit dem Verdacht überhaupt nicht in Verbindung stehen. Auch im Kontext von Ermittlungen verstößt diese Form des Kryptoverbots deshalb gegen das Recht zur Aussageverweigerung.

All diese Vorschläge haben eine große Gemeinsamkeit: Sie schränken alle Menschen in ihrer Privatsphäre unverhältnismäßig ein. Entweder wird ihnen die Möglichkeit genommen, ihre intimen Daten zu schützen, oder es wird sogar direkt auf diese zugegriffen. Mehr Schutz bietet keine dieser Optionen – im Gegenteil. Die Umsetzung dieser Kryptoverbote sind nur in totalitären Gesellschaften möglich.

Krypto-Gesetze weltweit

Während wir uns aktuell dafür einsetzen, das Kryptoverbot in Deutschland zu verhindern, ist es in anderen Ländern längst Realität. In China beispielsweise erfordert der Export oder Import von Verschlüsselungssoftware die Erlaubnis der staatlichen Kommission für Verschlüsselungsregulation (National Commission on Encryption Code Regulations: NCECR). Sowohl Firmen als auch Privatpersonen dürfen nur mit solchen Produkten verschlüsseln, die von der Kommission genehmigt wurden. Das gilt auch für ausländische Unternehmen, die in China arbeiten. Es ist davon auszugehen, dass nur solche Verschlüsselungsprogramme zugelassen werden, die von der chinesischen Regierung umgangen werden können, während sie selbst ohne Kontrollinstanz Verschlüsselung nutzt.

Wollen Sie sich über die Gesetzgebung in einem bestimmten Land informieren, können sie auf die Arbeit des niederländischen Professors E. J. Koops zurückgreifen. Dieser hat eine Übersicht zur Gesetzeslage von Kryptographie in verschiedenen Ländern zusammengestellt (Stand: Februar 2013).

4. Krypto-Verbote sind ein Problem für die Zivilgesellschaft, nicht für Terroristen und Terroristinnen

Der Versuch, terroristischen Angriffen mit einem Kryptoverbot entgegenzutreten, setzt nicht an der Wurzel des Problems an, sondern an vermeintlichen Symptomen – und auch das ohne Aussicht auf Erfolg: Massenüberwachung ist weit weniger effektiv als beweisorientierte Ermittlungsarbeit. In einer demokratischen Gesellschaft darf nicht versucht werden, durch eine derart gewaltige Beschneidung eines Menschenrechts Verbrechen zu bekämpfen.

Ein Verschlüsselungsverbot, das trotz all der oben genannten Gegenargumente umgesetzt wird, schadet der Zivilbevölkerung ebenso wie der Wirtschaft. Wo Verschlüsselung absichtliche Lücken enthält, wird Kriminalität sogar gefördert, denn hier entsteht ein neues Geschäftsfeld: der Handel mit Sicherheitslücken. Damit werden beste Voraussetzungen für Industriespionage, Datenhandel und politische Verfolgung geschaffen.

Obwohl ein Kryptoverbot nicht umsetzbar und nicht lohnenswert ist, ziehen Politiker.innen es als Reaktion auf die Anschläge in Paris im November 2015 in Betracht. Sie werden damit dem Erwartungsdruck vieler Bürger.innen gerecht, handeln aber völlig irrational. Wenn Politiker.innen derart affektiv reagieren oder symbolpolitische Entscheidungen mit solch verheerender Wirkung erwägen, gilt es aufmerksam zu sein und für die eigenen Rechte einzustehen. Glücklicherweise gibt es bereits Initiativen gegen Kryptoverbote, zum Beispiel den offenen Brief gegen Kryptoverbote an Regierungen weltweit.

5. Weiterführende Links

- Digitalcourage: Wenn Behörden Verschlüsselung umgehen, hat das Folgen für alle!

- Andrej Sokolow, dpa / fr-online.de: Erneut Diskussion über Verschlüsselung

- Series on Crypto Regulation (English)

- Bruce Schneier: Keys Under Doormats – Mandating Insecurity by Requiring Government Access to All Data and Communications (English) – for critique see: Jaap-Henk Hoepman: The second crypto war is not about crypto (English)

- Bruce Schneier: History of the First Crypto War (English)

- Phillip Rogaway: The Moral Character of Cryptographic Work (English)

- Constanze Kurz (netzpolitik.org): Cryptowar: Verfassungsschutz fordert ein Ende der „kryptierten Kommunikation“

- Position von Verschlüsselungssoftware im Wassenaar-Abkommen

- Svenja Bergt (taz.de): Verschlüsselte KommunikationFiltern, abblocken, Hintertür einbauen

- Deutschlandradio Kultur - Breitband vom 28.11.2015: „Zwischen Freiheit und Sicherheit. Wie soll der Terror bekämpft werden?

Bilder

GnuPG: Elsamuko auf Flickr CC BY-SA 2.0

Enigma Crypto Machine: ☰☵ Michele M. F. auf Flickr CC BY-SA 2.0

Keys, USS Bowfin: Joseph Novak auf Flickr CC BY 2.0

Autor.innen

Maximilian Köster, Friedemann Ebelt u.a.