Argumente gegen MS Teams, Zooms & Co.

Wie können Videokonferenzen unseren Arbeitsalltag bereichern, ohne dass unnötig Daten abfließen? Welche privatsphärefreundlichen Videokonferenz-Tools gibt es bereits und welche Vorteile bringen sie mit sich?

Nutzen Sie vielleicht Dienste, die es mit Ihrer Privatsphäre nicht so genau nehmen? Auch die Argumente, wieso Einige lieber auf einschlägige datensammelnde Tools zurückgegriffen wird, beleuchten wir: Was macht einen Wechsel schwierig? Und die Jackpot-Frage: Wie können andere überzeugt werden?

Auf dieser Seite finden Sie verschiedene Informationen, Argumente und Hilfe zu dem Thema.

Welche freien Videokonferenztools gibt es bereits?

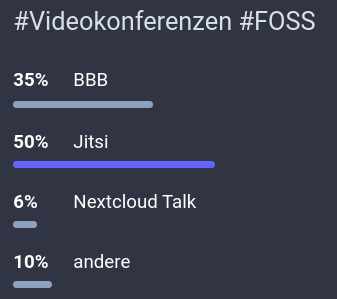

Wir haben unsere Leser.innen bei Mastodon nach ihrem privatsphärefreundlichen Lieblings-Videokonferenztool gefragt. 689 Leute haben abgestimmt und das Ergebnis ist eindeutig:

Andere freie Videokonferenztools, die in Antworten auf unsere Umfrage genannt wurden:

- OpenTalk von mailbox.org (bisher noch proprietär, aber die „Befreiung“ bereits geplant)

- Rocket.Chat, XMPP, Matrix oder Moodle mit integriertem Jitsi Meet

- privat: Videocalls per Threema oder Signal

Standsome, Pixabay License

Standsome, Pixabay License(Sammlung auf Basis von Zusendungen an uns/nicht vollständig. Dreiecke zum Aufklappen anklicken.)

Wie unterscheiden sich „freie“ und „proprietäre“ Software?

Für Videokonferenzen stehen viele Plattformen und Programme zur Verfügung. Grundlegend ist dabei aber die Unterscheidung zwischen „Plattform“ und „Software“. Während Zoom, Microsoft Teams, Cisco WebEx, Skype und viele andere zu proprietären Plattformen gehören, empfehlen wir bewusst quelloffene Software. Diese gibt es bei vielen unterschiedlichen Anbietern zu verschiedenen Rahmenbedingungen und mit teils modularem Funktionsumfang. Der Unterschied zwischen „Plattformen“ und „Software“ verdeutlicht, dass Mitsprache- und Mitgestaltungsmöglichkeiten bei Videokonferenzsystemen sehr unterschiedlich sein können. Jede Plattform wird letztlich mit einer Software betrieben. Allerdings ist diese Software oft Firmengeheimnis. Mit solcher Software von einem ebenso verschlossen Hersteller ist nie sicher, wie die Software wirklich bzw. der Dienst insgesamt funktioniert. Vielleicht werden doch Daten weitergegeben oder zur „Verbesserung” anderer Produkte des Herstellers und seiner undurchsichtigen Geschäftspartner.innen genutzt (etwa um Überwachungsprodukte für Sicherheitsbehörden zur Verfügung zu stellen). Dafür werden oft weit mehr Daten erhoben, als eigentlich für die reine Funktionalität erforderlich sind. Ist eine Software Open-Source, sprich: der Quellcode des Programms ist öffentlich einsehbar, dann lässt sich so etwas schnell überprüfen und vor allem: ändern.

Linktipps:

- Digitalcourage: „Online zusammenarbeiten“: https://digitalcourage.de/digitale-selbstverteidigung/online-zusammen-arbeiten#videokonferenzen

- Digitalcourage: „Freie Software für Schulen“: https://digitalcourage.de/blog/2020/freie-software-fuer-schulen

- Free Software Foundation: „Warum Schulen ausschließlich freie Software benutzen sollten“: https://www.gnu.org/education/edu-schools.de.html

- Public Money, Public Code: „Warum wird durch Steuergelder finanzierte Software nicht als Freie Software veröffentlicht?“ https://publiccode.eu/de/

Gute Gründe für BigBlueButton

- Durch großen Funktionsumfang gut für Präsentationen geeignet (z.B. für Schulungen)

- Kollaboratives Whiteboard

- Gemeinsames Bearbeiten/Bemalen von Folien möglich (schafft Raum für neue Methoden und Partizipation und ist pädagogisch wertvoll, z.B. für „Aufstellungsübungen“ (Verorten auf x/y-Achsen))

- Gemeinsame Notizen und Export dieser Notizen möglich

- Break-Out-Räume möglich (also die Aufteilung in mehrere Räume für Gruppenarbeiten)

- Es können Umfragen erstellt werden

- Zusätzlich private Chats mit einzelnen Teilnehmer.innen möglich

- Es gibt bereits viele Instanzen

- Läuft auch mit vielen (>40) Teilnehmer.innen stabil – manche Server vertragen mehrere hundert

- Etwas technischer: Seit Mediasoup im Hintergrund läuft, hat sich die Performance weiter verbessert. Mit Ansible ist BBB gut horizontal skalierbar. Ideale Bedingungen für den Schulbetrieb.

Nachteile BigBlueButton: Clientseitig keine Lautstärkeregelung der anderen Teilnehmer.innen möglich. Etwas technischer: Das Deployment ist nicht trivial. Manche kritisieren den Audiotest, aber eigentlich ist das ein Vorteil: Wenn man irgendwas von sich im Audiotest hört, dann kann man davon ausgehen, dass die eigene Tonübertragung schon gut sein wird.

Linktipps:

- Debatte über Videokonferenzsysteme an Schulen – BigBlueButton hat große Vorzüge: https://www.datenschutz.de/debatte-ueber-videokonferenzsysteme-an-schulen-big-blue-button-hat-grosse-vorzuege-nutzung-von-us-produkten-ist-unter-auflagen-bis-schuljahresende-vertretbar

- BigBlueButton Praxishandbuch: https://soethe.net/bigbluebutton/

- Cyber4EDU: Schule richtig digital: https://cyber4edu.org/

- Infra.run betreibt freie Open-Source-Software: https://infra.run/

Gute Gründe für Jitsi

- Möglichkeit, clientseitig die Lautstärke der anderen Teilnehmenden zu regeln

- Super für schnelle Meetings, ohne „Schnickschnack“ (überschaubarer Funktionsumfang)

- Es können Umfragen erstellt werden

- Zusätzlich private Chats mit einzelnen Teilnehmer.innen möglich

- Teilweise Break-Out-Räume möglich (also die Aufteilung in mehrere Räume für Gruppenarbeiten)

Nachteile: Viele Instanzen sind nicht stabil.

Gute Gründe für Nextcloud Talk

- Bietet sich natürlich an, wenn man sowieso Nextcloud für die Dateiverwaltung oder gemeinsame Nutzung von Kalendern und Kanbans einsetzt.

- Ermöglicht auch Chatgruppen (interner Messenger)

Nachteile Nextcloud Talk: Es ist bislang kein Desktop-Client vorhanden.

Fazit

Die beiden beliebtesten Videokonferenz-Programme Jitsi (oder Jitsi Meet) und BigBlueButton sind für verschiedene Einsatzzwecke gedacht, bauen auf eine unterschiedlichen Softwarearchitektur auf und sind daher nicht 1:1 miteinander vergleichbar. BigBlueButton eignet sich z.B. Online Kongresse, Theater-Live-Übertragung (mit Jugendlichen), Fortbildungen und Workshops, Meetings und mehr. Jitsi hingegen für unkomplexere Kontexte, z.B. Geburtstagsfeiern und andere Treffen in privateren Kontexten, sowie schnelle Besprechungen. Liebhaber.innen finden sich für beide Programme, beide lassen sich in verschiedene andere Programme integrieren: die Schnittstellen wachsen. Die Stabilität und Funktionalität können sich zwischen einzelnen Instanzen unterscheiden – das liegt in der Natur freier Software: Es gibt nicht einen einzigen zentralen, sondern unterschiedliche Anbieter, die unterschiedliche Bedingungen mitbringen. Eine kleine Übersicht von Anbieter.innen finden Sie in diesem Artikel. Fest steht auch: Alle freie Programme sind in den vergangenen Jahren bereits um Längen besser geworden, brauchen aber mehr finanzielle und personelle Unterstützung, um sich weiter verbessern (und z.B. auf Aspekte wie Barrierefreiheit fokussieren) zu können. Die Vorteile, die die Programme mitbringen, sind allerdings auch jetzt schon überzeugend – vor allem die Aspekte rund um den Schutz unserer Grundrechte.

„Open-Source-Software wie BigBlueButton oder Jitsi sollten Sie für Ihre Videokonferenzen unbedingt Vorrang geben! So kann die Software nicht nur auf Funktionsfähigkeit und Fehler kontrolliert werden – weltweit und von vielen Augen – sondern sie lässt sich auch anpassen an eigene Rahmenbedingungen.“ – Justus, Digitalcourage-Ortsgruppe Bremen

Die Freiwilligkeit muss gegeben sein

Betroffene müssen nach der europäischen Datenschutzgrundverordnung (DSGVO) freiwillig in eine Datenverarbeitung einwilligen, sprich: eine echte Wahlmöglichkeit haben, wobei ihnen keine Nachteile entstehen dürfen. Bei der verpflichtenden Teilnahme an Kursen einer Hochschule oder Firmenmeetings z.B. ist dies aber aufgrund der Abhängigkeit von der Organisation sehr unwahrscheinlich. Die DSGVO sagt explizit, dass bei einem „klaren Ungleichgewicht” kaum von einer freiwilligen Einwilligung auszugehen ist.

Besteht beispielsweise die Arbeitgeberin oder der Arbeitgeber, Universität oder Schule auf eine einzige Plattform, über die ausschließlich alle Meetings, Seminare, Fortbildungen oder Unterricht angeboten werden, dann bleibt Arbeitnehmer.innen oder Lernenden keine echte Wahl: Sie müssen entweder auf Job/Abschluss, oder aber auf ihre Grundrechte verzichten! Und unter Umständen sogar andere dazu zu nötigen, z.B. im Rahmen von Gruppenarbeiten und Team-Meetings. Besonders tief in der Zwickmühle sitzen also Menschen, die eh schon in einem Abhängigkeitsverhältnis stehen. Diese „Friss oder stirb!”-Haltung ist also keine gute Voraussetzung für Teilhabe und ein demokratisches Miteinander.

Handelt es sich um ein Angestelltenverhältnis, spielt hier nicht nur Datenschutzrecht eine Rolle, sondern auch das Arbeitsrecht: Wer vertraglich an die Bedingungen des Arbeitgebers gebunden ist, muss sein Mitspracherecht keinesfalls aufgeben, jedoch noch weitere rechtliche Aspekte hinzuziehen.

Linktipps:

- RA Müller, 2018: Wann ist eine Einwilligung eigentlich "freiwillig" erteilt im Sinne der DSGVO? https://www.it-recht-kanzlei.de/wann-ist-eine-einwilligung-freiwillig-nach-dsgvo.html

- Dr. Datenschutz, 2016: Grundverordnung: Anforderungen an eine Einwilligung: https://www.dr-datenschutz.de/grundverordnung-anforderungen-an-eine-einwilligung/

Der Wechsel zu anderen Anbietern wird erschwert

Stimmt es, dass Microsoft-Teams, -Office, Zoom und dergleichen „abhängig“ machen? Ist das nicht zu drastisch formuliert? – „Marktführer” sind in der digitalen Welt oft rücksichtslose Konzerne: Sie machen Angebote, die ihnen möglichst viel Geld bringen, ignorieren dafür oft rechtliche Rahmenbedingungen oder legen sie kreativ aus, um zumindest im rechtlichen Graubereich zu agieren. Ihre Produkte werden erst durch das Sammeln und Auswerten von Nutzer.innendaten richtig attraktiv und sie gestalten sie bewusst so, dass sie eine soziale Sogwirkung entfalten: leicht bedienbar, Teil einer Produktpalette, Verzahnung und reibungslose Synchronisierungsmöglichkeiten zwischen den Produkten, usw. „Wie bequem!“ denken wir uns, nachdem wir uns dann voll und ganz in dem Konzern eingenistet haben. Ab dann fällt der Wechsel zu anderen Plattformen besonders schwer. Aber je länger und je mehr Menschen die Plattform nutzen, desto mehr Daten lassen sich sammeln.

Wenn eine einzige Plattform alle Bedürfnisse abdeckt, wird sie schnell zum zentralen Bestandteil aller Arbeitsabläufe. Wir werden abhängig und unterwerfen uns (manchmal handzahm knurrend) dem Willen eines einzigen Konzerns, der dann die Bedingungen zu seinen Gunsten diktieren kann. Gibt es die eine marktbeherrschende Plattform, können viele Menschen ausschließlich nur noch diese vertraute Plattform bedienen. Das drängt andere dazu, ihre Ausstattung mit der Plattform kompatibel zu machen (und nicht umgekehrt). Und sie landen (oh Wunder!) ebenfalls beim selben Konzern: Der sogenannte Lock-In-Effekt schlägt zu. Wechseln erscheint nun unmöglich, denn alle müssten wechseln und alles auf einmal geändert werden! Und so drängt sich das Naheliegendste auf… „das Selbe wie immer, bitte!”

Linktipps:

- Schule digital: Wie ein Lock-In an Schulen der Gesellschaft schadet: https://www.heise.de/hintergrund/Schule-digital-Wie-der-Lock-In-Effekt-unsere-Schulen-beschraenkt-6006927.html

- Private Infrastruktur für die Lehre: So viel bezahlen Hochschulen für Zoom: https://netzpolitik.org/2021/private-infrastruktur-fuer-die-lehre-so-viel-bezahlen-hochschulen-fuer-zoom/

Datenschutz heißt Verantwortung

Unterschieden wird wischen „Veranstalter.in“ und „Auftragsverarbeiter.in“. Veranstalter.in ist z.B. eine Organisation, Firma oder Behörde. Und genau diese sind bei einer Videokonferenz-Plattform verantwortlich, denn sie veranlassen die Datenübermittlung mittels Videokonferenz. Die Veranstalter.innen-Seite ist außerdem verpflichtet, angemessene und ausreichende technische oder organisatorische Maßnahmen zu ergreifen, um z.B. Prinzipien wie Datensparsamkeit und „Privacy by Default” anzuwenden, denn laut Datenschutzgrundverordnung sind diese vorgeschrieben (Art. 25. DSGVO).

Auftragsverarbeiter.in ist dagegen die Plattform, über die die Videokonferenz stattfindet. Diese Seite handelt weisungsgebunden gegenüber der jeweiligen Veranstalter.innen-Seite. Wertet ein.e Auftragsverarbeiter.in die anfallenden Daten allerdings für eigene Zwecke aus (übergibt sie z.B. an Werbe-Firmen), ist er/sie durch diese Zweckänderung auch für diese Datenverarbeitung verantwortlich.

Nutzt also eine Firma oder Schule eine Videokonferenz-Plattform wie Microsoft Teams, Cisco WebEx oder Zoom, sind dabei u.a. Arbeitnehmer.innenrechte oder Schutzpflichten gegenüber Kindern zu beachten – insbesondere, wenn dabei Daten weiterfließen. Sie müssen daher entsprechende Verträge mit den Auftragsverarbeiter.innen schließen. – Justus/Digitalcourage

Linktipps:

- DSGVO, Artikel 35: Datenschutz-Folgenabschätzung: https://eur-lex.europa.eu/legal-content/DE/TXT/HTML/?uri=CELEX:32016R0679&qid=1620045591776&from=DE#d1e3548-1-1

- DSGVO, Artikel 25: Datenschutz durch Technikgestaltung und durch datenschutzfreundliche Voreinstellungen: https://eur-lex.europa.eu/legal-content/DE/TXT/HTML/?uri=CELEX:32016R0679&qid=1620045591776&from=DE#d1e3078-1-1

- Der Bundesbeauftragte für den Datenschutz und die Informationsfreiheit: Liste von Verarbeitungsvorgängen gemäß Artikel 35 Abs. 4 DSGVO für Verarbeitungstätigkeiten öffentlicher Stellen des Bundes: https://www.datenschutz-notizen.de/wp-content/uploads/2021/04/Liste_VerarbeitungsvorgaengeArt35-3.pdf

- Datenschutz-Notizen.de: Blacklists Deutscher Aufsichtsbehörden: https://www.datenschutz-notizen.de/blacklists-deutscher-aufsichtsbehoerden-ein-update-3729719/

- Datenschutzkonferenz: Orientierungshilfe Videokonferenzsysteme: https://www.datenschutzkonferenz-online.de/media/oh/20201023_oh_videokonferenzsysteme.pdf

- Datenschutzergänzung: Microsoft setzt "EU-Datengrenze" um. Datenschützer sehen mangelnde Transparenz: https://www.heise.de/news/Datenschutzergaenzung-Microsoft-setzt-EU-Datengrenze-um-7447136.html

Besondere Problematik bei US-Software

Das Sammeln von Daten ist Teil des Geschäftsmodells großer IT-Konzerne. Sie haben demnach kein Interesse daran, die Daten der Nutzer.innen zu schützen, sondern halten sich an das Mindestmaß, um wettbewerbsfähig bleiben zu können, agieren im rechtlichen Graubereich und/oder nutzen Schlupflöcher aus.

Besondere Problematik mit US-Software: Bis heute behaupten Anbieter manchmal, Daten seien nach dem Datenschutz-Abkommen „Privacy Shield” sicher und geschützt. Dieses sollte für den Datenschutz von EU-Bürger.innen in den USA sorgen. Doch seit dem 16. Juli 2020 ist das Abkommen „Privacy Shield” zwischen den USA und der EU ungültig: Der Europäische Gerichtshof (EuGH) hat es mit sofortiger Wirkung für ungültig erklärt. Auf „Privacy Shield” kann sich also inzwischen niemand mehr berufen. In den USA gelten andere Rechte und es gibt viel weniger Kontrolle darüber, wie Unternehmen Daten von Nutzer.innen verwenden. Teils werden diese zu ganz anderen Zwecken als den ursprünglich genannten verwendet und an „Partner“ weitergeben oder gar an dritte Verkauft. Besonders kritisch: EU-Bürger.innen sind bei allen Anbietern zum Ausspähen durch US-Geheimdienste und Behörden freigegeben! Das gilt sogar, wenn die Daten nur zu einer Tochterfirma gehören oder die Server im Ausland (also z.B. in Deutschland) stehen. Wenn Sie Dienste von US-Unternehmen wie Microsoft, Zoom oder anderen Anbietern nutzen, müssen Sie also davon ausgehen, dass der grundlegende rechtliche Schutz persönlicher Daten nicht gewährleistet ist – sogar dann nicht, wenn die Werbung Ihnen Server in Deutschland oder der EU verspricht.

Diese folgenden drei US-amerikanischen Gesetze waren auch der Grund, wieso das „Privacy Shield“ für ungültig erklärt wurde:

- CLOUD-Act: Gesetz zum Zugriff der US-Behörden auf gespeicherte Daten im Internet, bzw. Verpflichtung US-Behörden Zugriff auf Daten zu gewährleisten, wenn US-amerikanische Programme eingesetzt werden und die Speicherung aber nicht in den USA erfolgt.

- FISA: Gesetz zur Überwachung in der Auslandsaufklärung, kurz: Einsatz von Geheim- und Nachrichtendiensten zur Spionageabwehr, ohne im Ausland besondere Genehmigungen dafür zu benötigen.

- Patriot Act: Gesetz zur Einigung und Stärkung Amerikas durch Bereitstellung geeigneter Instrumente, um Terrorismus aufzuhalten und zu verhindern, kurz: US-Geheimdienste haben viele Freiheiten, unter anderem Zugriff auf Daten von Microsoft, wie Snowden 2013 enthüllte.

Ob die Plattformen den Ansprüchen des europäischen Datenschutzrechts (DSGVO) genügen, ist heftig umstritten. Wer auf diese Systeme setzt, muss ggf. bald wieder wechseln.

Linktipps:

- Datenschutzkonferenz: „Kein datenschutzgerechter Einsatz von Microsoft Office 365 möglich“: https://datenschutzkonferenz-online.de/media/dskb/2022_24_11_festlegung_MS365_zusammenfassung.pdf

- In einigen Bundesländern liegt gar keine keine Freigabe für die Nutzung von Microsoft 365 oder Microsoft Teams vor: https://digitalcourage.de/kinder-und-jugendliche/finger-weg-von-microsoft-an-Schulen

- In einer Stellungnahme erklärt die Berliner Aufsichtsbehörde die datenschutzrechtlichen Verträge aller großen Anbieter von Videokonferenztools für nicht DSGVO-konform: https://www.heise.de/news/Viel-Rot-Berliner-Datenschutzbeauftragte-aktualisiert-Videokonferenz-Liste-5060322.html

- Urteil des EuGH zum Privacy Shield-Abkommen: https://curia.europa.eu/juris/document/document.jsf?text=&docid=228677&pageIndex=0&doclang=DE&mode=req&dir=&occ=first&part=1&cid=9799301

- Diese Liste der Berliner LBfD zeigt ziemlich klar, dass man mit Microsoft, Zoom, Cisco gar keinen gültigen AV-Vertrag schließen kann. Für MS Teams ist die Begründung geschlagene neun Seiten lang – aber schon nach der ersten Seite ist klar, dass man Microsoft nicht vertrauen kann: https://www.datenschutz-berlin.de/fileadmin/user_upload/pdf/orientierungshilfen/2021-BlnBDI-Hinweise_Berliner_Verantwortliche_zu_Anbietern_Videokonferenz-Dienste.pdf

- Kommentar: „Rechtssicherer Betrieb und der Datenschutz“: https://www.kuketz-blog.de/kommentar-rechtssicherer-betrieb-und-der-datenschutz/

- „Mit dem Zoom-Boom schleichen sich Videoanbieter in unser Zuhause ein und verkaufen meistbietend unsere Daten an Marketingunternehmen, Geheimdienste, Militärs und Polizei – das alles mit unserer Zustimmung“: https://olaf.bbm.de/jutta-weber-covid-creep

- CCC-Darmstand: „Warum Zoom böse ist“: https://md.darmstadt.ccc.de/zoom-ist-boese

- IFG-Anfragen: Mit Hilfe von fragdenstaat.de können Leute anfragen, was Organisationen für ihren „datenschutzkonformen“ Zoom-Vertrag ausgegeben haben: https://kubieziel.de/blog/archives/1664-Der-IFG-Hack-des-Tages.html

- Microsoft 365: „Skandalöses Verhalten im Niedersächsischen Kultusministerium“: https://digitalcourage.video/w/ssSsigMVuj3DmRVmHANymc

- Aber Microsoft beteuert doch ständig, dass es datenschutzkonform ist, wie kann das sein? Stellungnahme von Microsoft: https://news.microsoft.com/wp-content/uploads/prod/sites/40/2022/08/Microsoft_Statement_Datenschutzkonformitaet-von-Microsoft-365-und-Microsoft-Teams.pdf, Gegenstellungnahme: https://llu.futur-iii.de/2022/08/22/sind-ms-365-und-teams-in-schulen-datenschutzkonform/

„Die Wahl einer datenschutzkonformen (Videokonferenz-)Plattform oder Software ist daher keine Frage des persönlichen Geschmacks, sondern zwingend notwendig. Und wenn Sie es selbst nachlesen möchten: Das steht auch in der EU-Grundrechtecharta (Art. 8), ist eine Anforderung der DSGVO und damit geltendes Recht – nicht bloß ein netter Vorschlag.“ – Justus, Digitalcourage-Ortsgruppe Bremen

Es geht um höchst sensible Daten

In Videokonferenzen werden außerdem biometrische Merkmale verarbeitet, wie beispielsweise die Stimme oder das Gesicht einer Person. Auch andere persönliche Informationen können anfallen, etwa bei Beratungsgesprächen zur physischen oder psychischen Gesundheit. Mit diesen Daten sollte man nicht leichtfertig umgehen. Die Verarbeitung von biometrischen Daten nimmt zu. Um in der Videokonferenz den Hintergrund auszublenden, bei Anrufen unsere Stimmung automatisch einzuschätzen oder bei „smarter” Videoüberwachung Alarm zu schlagen – Algorithmen, die Gesichter oder Stimmlagen erkennen können, werden immer weiter verbessert. Lustige Filter für eine App sind damit möglich – oder Datenbanken für Polizei, Geheimdienste und das Militär. Die Technologie dahinter ist dieselbe.

Forschungs- und Wirtschaftsspionage sind Gefahren, denen nicht nur Unternehmen sondern auch Hochschulen ausgesetzt sind. Außerdem sind von Unternehmen oder Bildungseinrichtungen viele Menschen abhängig – eine große Verantwortung für die entsprechenden Stellen. Große Konzerne und ihre Lösungen sind auf diesem Gebiet gefragt. Und diese Firmen nutzen gerne Datenschutzlücken, um Überwachungsprodukte zu entwickeln. Behörden arbeiten mit diesen Überwachungskapitalist.innen leider oft auch noch Hand in Hand.

Oft ist besonderer Schutz nötig

Sehr kritisch ist auch, wenn Veranstalter/Arbeitgeber/etc. gegenüber anderen Fürsorgepflichten haben. Sie geben dann eigene und fremde Daten aus der Hand, drängen Menschen in die Abhängigkeit großer Konzerne und werfen sie wissentlich grundrechtswidriger Spionage und Gesetzen zum Fraß vor? Das klingt nach einer sehr schlechten Idee!

Die Daten von Kindern müssen besonders geschützt werden, das legt nicht nur die UN-Kinderrechtskonvention, sondern auch die DSGVO fest.

Verschiedene Berufsgruppen wie Journalist.innen und Anwält.innen, aber auch geflüchtete, verfolgte oder stigmatisierte Menschen benötigen besonderen Schutz.

Linktipps:

- Leena Simon: „Digitale Sicherheit für Frauenhäuser – So schützen Sie Ihre Einrichtung vor digitalen Angriffen“: https://shop.digitalcourage.de/themen/kurzmuendig/kurz-und-muendig-frauenhaeuser.html

- Claudia Fischer: „Digitale Angriffe im Büro: Tipps für alle, die beruflich Geheimnisse wahren müssen“: https://shop.digitalcourage.de/themen/kurzmuendig/digitale-angriffe-im-buero.html

Das Recht auf informationelle Selbstbestimmung

Jede.r hat das Grundrecht auf informationelle Selbstbestimmung. Das besagt, dass wir alle grundsätzlich selbst über die Preisgabe und Verwendung unserer personenbezogenen Daten bestimmen dürfen. Das „IT-Grundrecht“ (Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität informationstechnischer Systeme) besagt: Alle haben ein Anrecht darauf, dass elektronische Geräte nicht infiltriert oder manipuliert werden. Genau diese Gewährleistung ist leider bei Plattformen wie Zoom nicht gegeben.

Wer bei einer Videokonferenz über einen umstrittenen Anbieter keine biometrischen Merkmale von sich preisgeben will, macht nichts anderes als: das Grundrecht auf informationelle Selbstbestimmung wahrnehmen und im Sinne der Datensparsamkeit handeln.

Grundrechte sind hart erkämpfte Errungenschaften, die allen Menschen grundlegende Freiheiten gewährleisten und Machtverhältnisse zwischen Bevölkerung, Staat und anderen (privaten) Datenkraken korrigieren sollen. Wir alle können (und müssen!) uns auf diese Rechte als die Rahmenbedingungen unserer Gesellschaft berufen können. Gegen die immer alltäglicher werdende Überwachung und Bevormundung durch digitale Technologien (selbst wenn das unbeabsichtigt sein sollte) sind unsere Grundrechte das wichtigste Werkzeug.

Linktipps:

- Digitalcourage: „Unsere Grundrechte gegen Überwachung“: https://digitalcourage.de/digitale-selbstverteidigung/unsere-grundrechte-gegen-ueberwachung

Digitale Souveränität? Fehlanzeige!

Sich in die Abhängigkeit von Großkonzernen zu begeben, ist auf vielen Ebenen falsch. Wir möchten uns nicht ausmalen, was passiert, wenn beispielsweise ein US-Präsident auf Grund von Konflikten oder einer Laune heraus, plötzlich die Nutzung von Microsoft in der EU verbietet oder einschränkt. Das Unternehmen setzt auf Abhängigkeit. Wer die Software einmal nutzt, bleibt dabei. Die Wechselkosten zu anderen Produkten sind zu hoch, denn sie umfassen finanzielle, personelle und zeitliche Ressourcen der Schule. Die Marketing-Strategie, die der Microsoft-Konzern hier nutzt, nennt sich „Lock-in-Effekt“ und verfolgt den Zweck einer engen Kundenbindung: Abhängig und eingesperrt: https://digitalcourage.de/blog/2020/gerhart-baum-digitale-souveraenitaet

Eine Abhängigkeit lässt sich umgehen, indem statt einer geschlossenen, zentralen Plattform verschiedene Software modular eingesetzt wird. Je nach Bedarf können dann Teile angepasst oder ersetzt werden und viel wahrscheinlicher lassen sich Daten ebenfalls „umziehen”: Module sind nämlich gemacht, um gemeinsam mit anderen zu funktionieren. In einem vielfältigen System entstehen schwerer zentrale Datentöpfe, von denen Geheimdienste, autoritäre Regime und kriminelle Hacker.innen stets träumen. Auch unterschiedliche Ausstattungen, Geräte und Software werden damit nicht zum Ausschlusskriterium. Und nebenbei erlernen Mitarbeiter.innen, Studierende und Schüler.innen vielfältige, übergreifende und grundsätzliche IT-Kompetenzen, statt den Umgang mit Produkten eines einzigen Konzerns. So werden Menschen unabhängig, souverän und mündig statt unmündig und abhängig.

Und auch die zentrale Speicherung der Daten ist ein Problem, wie eine Meldung von ntv Ende September 2020 schön beispielhaft zeigte: Homeoffice und Fernunterricht waren weltweit eingeschränkt, weil es Probleme mit Microsoft-Servern gab: https://www.n-tv.de/technik/Microsoft-raeumt-weltweite-Stoerung-ein-article22065753.html

„Modularität und offene Entwicklung zahlt sich aus. Denn so können viele Organisationen von der Entwicklung einer Lösung profitieren, statt dass sich alle einzeln, mit Lizenzen und jahrelangen Vertragsbindungen, selbst das Budget abzugraben. Zahlreiche Erweiterungen verbessern dabei die Funktionalität. Und: auch Nutzer.innen können sich an der Entwicklung beteiligen und haben ein Mitspracherecht.“ – Justus, Digitalcourage-Ortsgruppe Bremen

Sie möchten an einer super wichtigen Fachtagung teilnehmen (als Zuhörer.in oder Referent.in). Endlich trudeln die Anmeldeinformationen ein und die Vorfreude ist groß! Dann die Ernüchterung: Natürlich über Zoom. Und nun?

„Ich antworte darauf: ’Ich habe die Privacy Policy von Zoom gelesen und nicht akzeptiert. Außerdem möchte ich open-source Software unterstützen und schlage daher Jitsi vor.’"

„Schritt 1: Einfach mal fragen, ob es auch anders geht. Manche ziehen diese Möglichkeit gar nicht in Betracht.“

„Ein ’Alles klar, dann nehme ich nicht teil/halte meinen Vortrag nicht/...’ hat bei mir schon oft funktioniert. Meistens wurde die Plattform gewechselt, in den restlichen Fällen hatte ich mehr Freizeit.“

„Schulung einer Stiftung über Zoom: Als ich sagte, dass ich gerne teilnehmen würde, dies aber unter diesen Umständen nicht kann, wurde mir sehr freundlich dargelegt, dass sie sehr gerne auf etwas anderes wie BBB oder Jitsi umsteigen würden, dort aber keine Möglichkeit haben die Schulung aufzuzeichnen, um sie dann später zur Verfügung zu stellen.“ (Anm. Redaktion: Das geht bei BBB, wird aber selten eingesetzt zum Schutz der Privatsphäre.)

„Es ist möglich wegen (berechtigter!) Datenschutzbedenken den Job zu wechseln... aber wohl nicht die Regel.“

„Ich verweise dann auf meinen eigenen Jitsi Server, zu dem ich einlade.“

„Ich setze mich bewusst 'sozialer Beobachtung' von Menschen aus, denen das nicht egal ist. Weil sonst bin ich zugegebenermaßen oft selbst sehr nachlässig (gewesen) und habe 'weil es halt einfacher/stabiler/bekannter' ist, sogar selbst Zoom angeboten bzw. MS Teams mitgenutzt. Wenn ich aber weiß, dass ich dafür dann tendenziell Kloppe kriege, ist es einfacher. (Für mich persönlich funktioniert der Trick.)

„Bei internationaler Konferenz: ’Äh, Zoom hat Zugriff aus "Schurkenstaaten" (also von der US-Regierung sanktionierte Länder) gesperrt. Die Iraner*innen und Kubaner*innen können dann nicht teilnehmen...’“

„Tja, da stelle ich mich manchmal doof und sage einfach, dass ich Programm xy aus irgendwelchen Gründen nicht installieren kann oder darf. Nur dann wird die Gegenseite aktiv und plötzlich geht dann doch irgendeine freie Alternative.“

Finger weg von Microsoft 365 in Schulen!

Eine Videokonferenz muss keine Datenschleuder sein

Unsere Arbeit lebt von Ihrer Unterstützung

Wir freuen uns über Spenden und neue Mitglieder.

Unsere Grundrechte gegen Überwachung

Wer gehört zu wem?

Wieso wird denn noch proprietäre Software eingesetzt?

Um Videokonferenz-Programme ranken sich die wildesten Mythen. Ein paar der Gründe, die uns immer wieder bezüglich der Nutzung von Zoom, Mircosoft Teams, Skype, Google Meet, GoTo Meeting und anderen Tools begegnen:

„Mein Arbeitgeber will es so.“

„Mein Arbeitgeber nutzt halt Zoom und Teams, wie vermutlich SEHR viele andere, und ich hab da keinen Einfluss darauf. Sicherheit ist ihnen „nur“ aus der Perspektive wichtig, dass Unbefugte nicht in die Konferenz mit rein können.“

„Ich muss beruflich MS Teams nutzen und mein Arbeitgeber verweigert jede Diskussion darüber.“

„Ein Angestellter der sich weigert Zoom zu benutzen wird entlassen.“

„Die Angebote sind verlockend umfassend und günstig.“

„Die Abteilungsleitung wollte auf BigBlueButton umsteigen, aber unsere IT wollte (oder konnte) das nicht selbst hosten und extern war es dann zu teuer.“

„Komfort vor Datenschutz.“

„Mangelnde Technikkompetenz.“

„Im Verein kommt leider Zoom zum Einsatz, da sich Einzelpersonen sperren.”

„Auch im schulischen Bereich gibt es zwar vereinzelte engagierte Lehrkräfte mit Problembewusstsein, doch seit 2021 sind die unterschiedlichen individuellen (adhoc-)Lösungen durch die vom (überforderten & inkompetenten städtischen) Schulträger verpflichtend vorgegebene Software ersetzt worden.“

„Es geht eben nicht anders.“

„Damals habe ich über gewisse Sachen nicht nachgedacht, sondern war froh das meine Therapien erst einmal weiterlaufen konnten.“

„Der Grund dafür [Google Meet] ist, dass wir hier eine annähernd perfekte automatische Untertitelung haben, die qualitativ deutlich besser als manuelle Schriftdolmetschung ist, die noch dazu extrem teuer ist. Dafür gibt's leider noch keine freien Tools.“

„Andere machen es vor und dann ist es eben ’Industriestandard’.“

„Mit Kunden (oft große Konzerne) können wir nur Teams verwenden, da die nichts anderes nutzen können/wollen.“

„Meine Hochschule setzt auf Cisco WebEx. In meinen Augen ein Datenschutz-Totalfail, aber, wenn meine Infos stimmen, ein von Ministerium und LbfD gedeckter.“

„Selbst EU Abgeordnete machen alles über Zoom.“

„Wenn man zu Gegenmaßnahmen ansetzt kommt sowas wie: ’Wenn Zoom so schlimm wäre, würde es ja wohl nicht jeder benutzen. Außer dir hat keiner ein Problem damit. Du immer mit deinem Privatsphärenkram.’“

„Stabil mit vielen Teilnehmer.innen.“

„Es gibt bei uns einen Zoom-Vertrag mit angepassten Einstellungen zum Datenschutz – niemand weiß natürlich, was da wirklich passiert im Hintergrund. Der Grund für Zoom ist die schnelle Skalierbarkeit auch für sehr große Meetings (per Klick Vertrag erweitern).“

„Weder BigBlueButton“ noch Jitsi kommen annähernd an die Video und Audioqualität vom Marktführer Zoom heran.“

„Bequemlichkeit.“

„Es ist die Gewohnheit der Nutzenden, die sich nicht mit Neuem auseinandersetzen möchten. Gibt aber auch haarsträubende Argumente, z.B. Zoom habe das viel schönere Design. Fällt mir schwer, dann sachlich dagegen zu argumentieren.“

„Bei den ganzen Meetings mit unterschiedlichen Unternehmen hat niemand Lust sich mit für sie fremden Tools zu beschäftigen.“

Setzen Sie ein Zeichen!

Textbausteine für einen freundlichen Brief an die Veranstalter:

„Sehr geehrte Frau Mustermann, vielen Dank für die Einladung zu Ihrer Veranstaltung, ABER... Eine in den USA ansässige Firma wie Zoom unterliegt dem Cloud Act, dem Patriot Act und dem FISA Act (Foreign Intelligence Surveillance Act). Und die bedeuten, dass eine in den USA ansässige Firma sämtliche Daten von Nicht-US-Bürger.innen an die dortigen Dienste weitergeben muss. Ganz egal, was für nette Versprechen in ihren Privacy-Bestimmungen stehen. Zoom hat sich durch eine Vielzahl von Datenschutzproblemen nicht gerade Vorschuss-Vertrauen verdient.“

„[...] Heute schreibe ich Ihnen aber in einer anderen Sache: Es geht um die Nutzung von Zoom für Videokonferenzen. Klar ist es bequem, einfach das zu nehmen, was als erstes greifbar war. Aber es gibt eine Menge gewichtiger Argumente gegen Zoom. Und in der Zwischenzeit gibt es eine Reihe von alternativen Programmen, die sehr gut funktionieren und die in Deutschland gehostet werden und sich an die Regeln des Europäischen Datenschutzes halten. Wir haben zum Beispiel Big Blue Button bereits häufig auch für große Veranstaltungen mit über 100 Teilnehmer.innen verwendet.

Es geht dabei nicht um das Risiko von einzelnen Teilnehmenden, sondern darum, dass wir in Deutschland und Europa doch souveräne Strukturen aufbauen und fördern sollten. Und dabei hilft es, wenn

fortschrittliche Organisationen mit gutem Beispiel vorangehen und Nachfrage erzeugen. (In meiner unten angehängten Mail habe ich einige deutsche Anbieter genannt)

Vielleicht mögen Sie ja Ihre Entscheidung in Sachen Videokonferenzen noch einmal überdenken? Das würde mich sehr freuen.“

Wo finde ich weitere Informationen und Unterstützung?

Netzwerk Freie Schulsoftware

Für viele Zwecke ist die beste Lösung: Überlegen Sie, was genau Ihre Bedürfnisse und Anforderungen an eine Videokonferenz sind. Wieviele Menschen nehmen in den meisten Fällen teil? Auf welche zusätzlichen Funktionen legen Sie Wert? Und dann: Finden Sie die passende Videokonferenz-Software für Ihren Einsatzzweck. Oder Sie suchen nach Anbieter.innen, die freie Software einsetzen und auf Datenschutz achten. In jedem Fall: Ziehen Sie nicht bloß Videokonferenz-„Marktführer” in Betracht – schon gar nicht unüberlegt. Von diesen macht man sich nämlich schnell abhängig und wirft die eigenen Rechte und Pflichten über Bord.

Unterstützen Sie die gute Sache: Freiheit, Grundrechte und Demokratie.

Viele Menschen engagieren sich bei uns in ihrer Freizeit, seien auch Sie dabei!

Bleiben Sie auf dem Laufenden über unsere Arbeit und unsere Themen.

Fundgrube: Spannendes zum Thema

Wie steht's um Barrierefreiheit?

- Vergleich der Barrierefreiheit von Videokonferenztools (Bundesfachstelle Barreifreiheit 2022): https://www.bundesfachstelle-barrierefreiheit.de/SharedDocs/Downloads/DE/Veroeffentlichungen/videokonferenztoos-vergleich-der-barrierefreiheit.pdf

- AG Barrierefreiheit bei Cyber4EDU: https://cyber4edu.org/c4e/wiki/workshops/bbb-dach-meeting-2022